Главная

>

Linux > Настройка Port Forward в PFsense

Настройка Port Forward в PFsense

Как настроить Port Forward в PFsense ?

В интернете много информации по этому поводу, но все описывают как сделать проброс из внешней сети во внутреннюю. Это делается для того, чтобы можно было подсоединиться к внутренней машине в сети.

У меня же задача стояла другая.

Имеется офисный планктон который использует Outlook (для работы с корпоративной почтой, сервер которой находится за пределами офиса) где адреса входящей и исходящей почты имеют одинаково название, а соответственно одинаковый IP адрес (допустим это mail.mail.mail и ip адрес это к примеру 1.1.1.1).

Задача сводилась к тому, как не меняя настройки Outlook получать и принимать почту не по mail.mail.mail (1.1.1.1), а по pop3.mail.mail (2.1.1.1) и smtp.mail.mail (3.1.1.1) ?

На помощь пришла простая топорная идея, сделать Port Forward из локальной сети во внешнюю по определенным условиям.

И так, первым делом, что нужно было сделать, так это на нашем офисном (внутреннем) DNS сервере сделать записать не mail.mail.mail - 1.1.1.1, а mail.mail.mail - адрес нашего PFsense (к примеру 100.100.100.100).

Получаем, что при обращении к mail.mail.mail мы попадаем не на 1.1.1.1, а на 100.100.100.100 (на шлюз).

Далее делаем магические правила, вот такие.

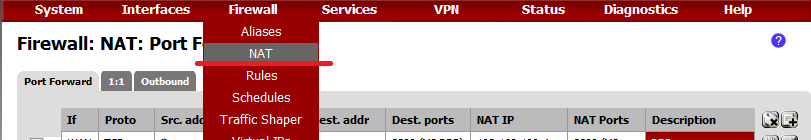

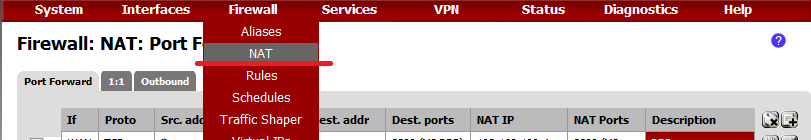

Заходим в web морду PFsense, далее в

Firewall -

Nat - Port Forward (открывается по умолчанию)

Делаем два правила, одно для протокола POP, второе для протокола SMTP

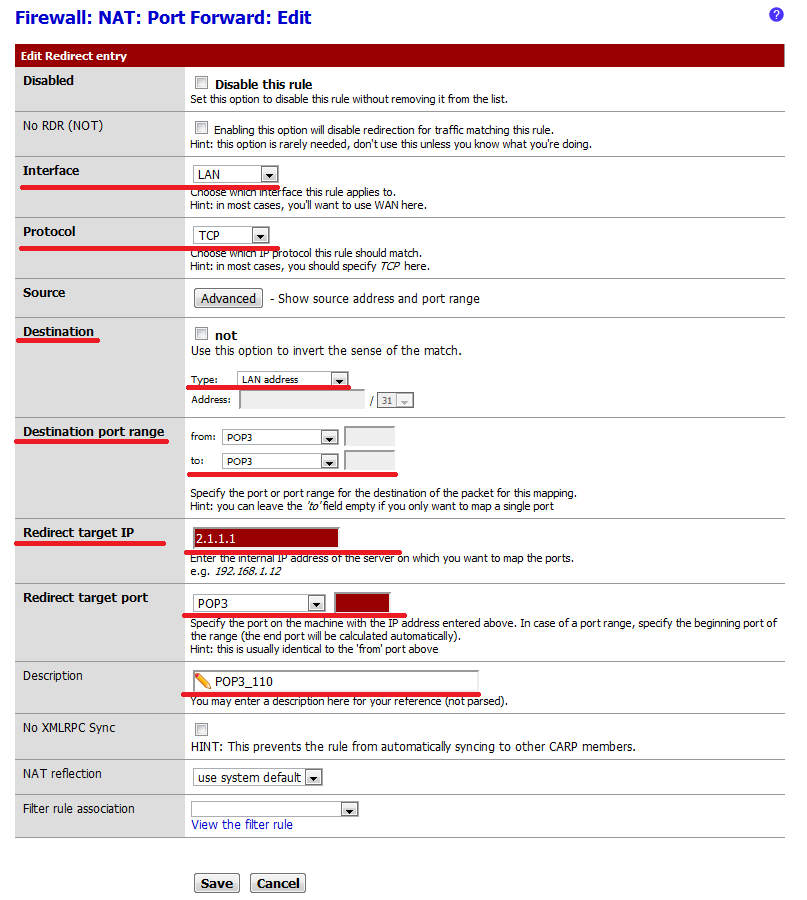

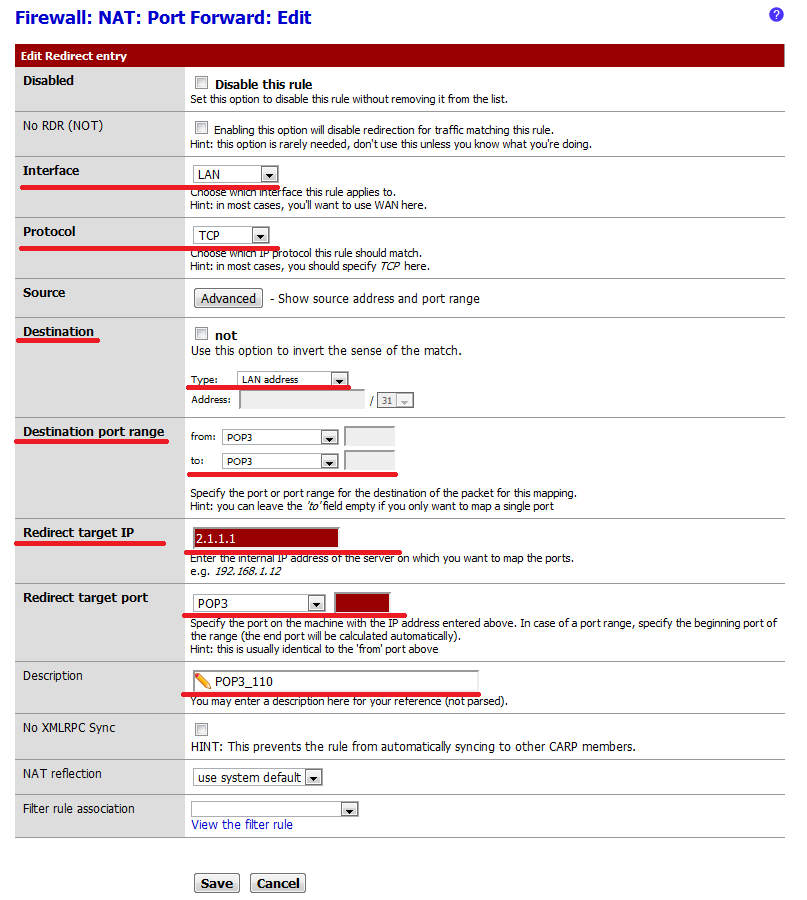

Первое правило делаем таким:

Interface - LAN

Protocol - TCP

Source - не трогаем

Destination - Lan address

Destination port range - POP3

Redirect target IP - 2.1.1.1 (ip нашего нового pop3 сервера)

Redirect target port - POP3

Description - описание правила

и кнопка

Save

Далее по такому же принципу делаем второе правило, только порты с POP3 меняем на SMTP и Redirect target IP - меняем на 3.1.1.1 (ip нашего SMTP сервера). Жмем

Save, далее

Aplly Change (на красной полоске когда выкидывает в таблицу с правилами) и далее на ссылку

monitor.

Вот и все, теперь при обращении к mail.mail.mail трафик приходит на шлюз с PFsense а далее уходит в зависимости от протокола, либо на 2.1.1.1 (pop) либо на 3.1.1.1 (smtp).

Для наглядности сделал две картинки (вроде как понятные), ДО и ПОСЛЕ.

ДО:

ПОСЛЕ:

Удачи

В интернете много информации по этому поводу, но все описывают как сделать проброс из внешней сети во внутреннюю. Это делается для того, чтобы можно было подсоединиться к внутренней машине в сети.

У меня же задача стояла другая.

Имеется офисный планктон который использует Outlook (для работы с корпоративной почтой, сервер которой находится за пределами офиса) где адреса входящей и исходящей почты имеют одинаково название, а соответственно одинаковый IP адрес (допустим это mail.mail.mail и ip адрес это к примеру 1.1.1.1).

Задача сводилась к тому, как не меняя настройки Outlook получать и принимать почту не по mail.mail.mail (1.1.1.1), а по pop3.mail.mail (2.1.1.1) и smtp.mail.mail (3.1.1.1) ?

На помощь пришла простая топорная идея, сделать Port Forward из локальной сети во внешнюю по определенным условиям.

И так, первым делом, что нужно было сделать, так это на нашем офисном (внутреннем) DNS сервере сделать записать не mail.mail.mail - 1.1.1.1, а mail.mail.mail - адрес нашего PFsense (к примеру 100.100.100.100).

Получаем, что при обращении к mail.mail.mail мы попадаем не на 1.1.1.1, а на 100.100.100.100 (на шлюз).

Далее делаем магические правила, вот такие.

Заходим в web морду PFsense, далее в Firewall - Nat - Port Forward (открывается по умолчанию)

В интернете много информации по этому поводу, но все описывают как сделать проброс из внешней сети во внутреннюю. Это делается для того, чтобы можно было подсоединиться к внутренней машине в сети.

У меня же задача стояла другая.

Имеется офисный планктон который использует Outlook (для работы с корпоративной почтой, сервер которой находится за пределами офиса) где адреса входящей и исходящей почты имеют одинаково название, а соответственно одинаковый IP адрес (допустим это mail.mail.mail и ip адрес это к примеру 1.1.1.1).

Задача сводилась к тому, как не меняя настройки Outlook получать и принимать почту не по mail.mail.mail (1.1.1.1), а по pop3.mail.mail (2.1.1.1) и smtp.mail.mail (3.1.1.1) ?

На помощь пришла простая топорная идея, сделать Port Forward из локальной сети во внешнюю по определенным условиям.

И так, первым делом, что нужно было сделать, так это на нашем офисном (внутреннем) DNS сервере сделать записать не mail.mail.mail - 1.1.1.1, а mail.mail.mail - адрес нашего PFsense (к примеру 100.100.100.100).

Получаем, что при обращении к mail.mail.mail мы попадаем не на 1.1.1.1, а на 100.100.100.100 (на шлюз).

Далее делаем магические правила, вот такие.

Заходим в web морду PFsense, далее в Firewall - Nat - Port Forward (открывается по умолчанию)

Делаем два правила, одно для протокола POP, второе для протокола SMTP

Первое правило делаем таким:

Interface - LAN

Protocol - TCP

Source - не трогаем

Destination - Lan address

Destination port range - POP3

Redirect target IP - 2.1.1.1 (ip нашего нового pop3 сервера)

Redirect target port - POP3

Description - описание правила

и кнопка Save

Делаем два правила, одно для протокола POP, второе для протокола SMTP

Первое правило делаем таким:

Interface - LAN

Protocol - TCP

Source - не трогаем

Destination - Lan address

Destination port range - POP3

Redirect target IP - 2.1.1.1 (ip нашего нового pop3 сервера)

Redirect target port - POP3

Description - описание правила

и кнопка Save

Далее по такому же принципу делаем второе правило, только порты с POP3 меняем на SMTP и Redirect target IP - меняем на 3.1.1.1 (ip нашего SMTP сервера). Жмем Save, далее Aplly Change (на красной полоске когда выкидывает в таблицу с правилами) и далее на ссылку monitor.

Далее по такому же принципу делаем второе правило, только порты с POP3 меняем на SMTP и Redirect target IP - меняем на 3.1.1.1 (ip нашего SMTP сервера). Жмем Save, далее Aplly Change (на красной полоске когда выкидывает в таблицу с правилами) и далее на ссылку monitor.

Вот и все, теперь при обращении к mail.mail.mail трафик приходит на шлюз с PFsense а далее уходит в зависимости от протокола, либо на 2.1.1.1 (pop) либо на 3.1.1.1 (smtp).

Для наглядности сделал две картинки (вроде как понятные), ДО и ПОСЛЕ.

ДО:

Вот и все, теперь при обращении к mail.mail.mail трафик приходит на шлюз с PFsense а далее уходит в зависимости от протокола, либо на 2.1.1.1 (pop) либо на 3.1.1.1 (smtp).

Для наглядности сделал две картинки (вроде как понятные), ДО и ПОСЛЕ.

ДО:

ПОСЛЕ:

ПОСЛЕ:

Удачи

Удачи

Такой вопрос, сделал проброс портов: при подключении к wan адресу с внешней сети — не подключается, а если из той сети где установлен pfsense, то все хорошо. NAT правила — WAN TCP * * WAN address 44399 192.168.1.149 3389 (MS RDP)

Rules TCP * * 192.168.1.149 3389 (MS RDP) * none

На конечном компьютере брандмауэр отключен. Самое интересное, что с такими же настройками, но к другому компьютеру подключается и с внешней сети и с внутренней.

Можно скрин, без структурированного вида не удобно смотреть.

Вот скрин

Вот еще

Вот еще правила

Оказывается проблема была в установленном касперском…

@Иван

Хорошо что разобрались, т.к. я очень долго думал и не мог найти ошибку в правилах пфсенса

доброго дня времени суток)

ув. специалисты!

помогите с решением задачи: 1 офис, 2 провайдера.

схема следующая- пользователи ходят за почтой (MS Exchange) так:

LAN1—>PSsense—>R1—>Internet—>R2—>Lan2-MS exchage

надо как-то завернуть почтовый трафик…

почему эта схема была сделана не знаю.

спасибо заранее всем!

А можно картинку всей этой схемы чтобы понять что это за чудо юдо )